Незапланированные редиректы в WordPress – частая проблема, возникающая как из-за уязвимостей в плагинах, так и вследствие вредоносного кода. Признаки наличия редиректа могут включать неожиданные перенаправления на сторонние сайты, жалобы пользователей и резкое падение трафика из поисковых систем.

Первым шагом необходимо проверить конфигурацию .htaccess. Откройте файл в корне сайта и убедитесь в отсутствии строк, содержащих Redirect, RewriteRule или RewriteCond, указывающих на внешние адреса. Подозрительные правила, особенно с IP-фильтрами или условием HTTP_REFERER, указывают на возможную компрометацию.

Далее проверьте активные плагины. Отключайте их поочерёдно и наблюдайте за поведением сайта. Особое внимание уделите плагинам, давно не обновлявшимся или скачанным из непроверенных источников. В их коде могут содержаться скрытые вызовы функций wp_redirect(), header() или вставки JavaScript с внешними ссылками.

Анализ кода темы – ещё один обязательный этап. Поиск по ключевым словам вроде window.location, meta http-equiv=»refresh» и вызовов eval() в файлах header.php, functions.php и других шаблонах может выявить скрытые скрипты перенаправления.

Завершающий шаг – использовать инструменты мониторинга. Установите плагины вроде Wordfence или Sucuri Security, которые ведут журнал действий и обнаруживают нежелательные редиректы. Также полезно воспользоваться сторонними сервисами вроде Redirect Path или Sitecheck от Sucuri для внешнего аудита.

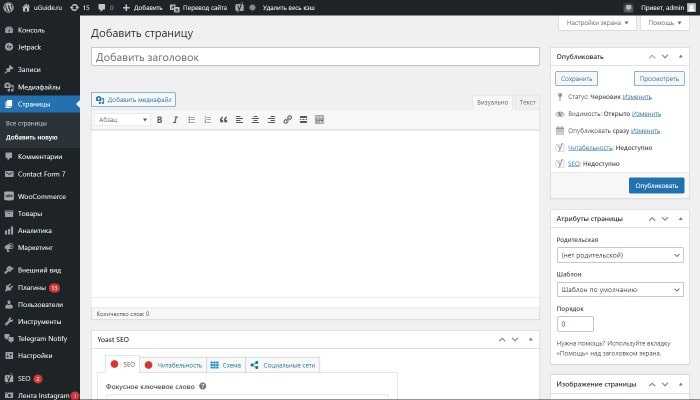

Проверка настроек постоянных ссылок в панели администратора

Неправильно настроенные постоянные ссылки могут вызывать неожиданные редиректы. Для проверки выполните следующие шаги:

- Перейдите в админ-панель WordPress: Настройки → Постоянные ссылки.

- Убедитесь, что выбран подходящий формат ссылок, например, «Название записи». Избегайте использования структуры по умолчанию (с параметрами вида

?p=123), так как она реже вызывает редиректы, но снижает читаемость URL. - Обратите внимание на пользовательскую структуру URL. Если используется произвольный формат, убедитесь, что он корректен и не содержит пробелов, недопустимых символов или конфликтующих параметров.

- Нажмите кнопку «Сохранить изменения», даже если вы ничего не меняли – это перегенерирует файл

.htaccess, в котором могут быть ошибки, вызывающие редирект.

Дополнительно проверьте наличие следующих признаков проблем:

- Редирект с URL без слэша на конце на URL со слэшем или наоборот – может быть вызван некорректной настройкой

.htaccess. - Переадресация с HTTP на HTTPS или с www на без www (или наоборот) может быть задвоена, если это настроено и в WordPress, и на уровне сервера.

После внесения изменений протестируйте работу сайта в режиме инкогнито или с отключённым кэшированием, чтобы убедиться в отсутствии нежелательных редиректов.

Анализ файла .htaccess на наличие правил переадресации

Файл .htaccess находится в корне WordPress-сайта и управляет конфигурацией сервера Apache. Для обнаружения редиректов необходимо открыть файл в текстовом редакторе и проверить наличие директив Redirect, RedirectMatch и RewriteRule.

Пример явной переадресации:

Redirect 301 /старый-путь/ https://example.com/новый-путь/Такая строка указывает на постоянную переадресацию с одного URL на другой. Если в файле присутствует несколько подобных записей, стоит проанализировать их на актуальность и соответствие структуре сайта.

Проверьте также наличие блока с модулем mod_rewrite:

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteCond %{HTTP_HOST} ^old-domain\.com$ [NC]

RewriteRule ^(.*)$ https://new-domain.com/$1 [L,R=301]

</IfModule>Эта конструкция выполняет редирект на другой домен. Использование масок и регулярных выражений делает такие редиректы менее очевидными, поэтому важно внимательно изучить каждую RewriteCond и RewriteRule.

Особое внимание стоит уделить перенаправлениям на внешние ресурсы – это может быть признаком взлома. Например:

RewriteRule ^(.*)$ http://malicious-site.com/$1 [R=301,L]Если найденные правила вызывают сомнения, временно закомментируйте их, добавив символ # в начале строки, и проверьте поведение сайта.

После изменений сохраните файл и очистите кэш браузера, чтобы убедиться, что редирект больше не выполняется. Также рекомендуется использовать инструменты типа curl -I или Redirect Checker для отслеживания HTTP-ответов.

Использование браузерных инструментов для отслеживания цепочки редиректов

В большинстве современных браузеров встроены средства разработчика, позволяющие точно определить, как происходит перенаправление при загрузке страницы. Ниже приведён порядок действий для Google Chrome и аналогичных браузеров (Edge, Opera).

- Откройте сайт в режиме инкогнито, чтобы исключить влияние расширений и кэша.

- Нажмите F12 или кликните правой кнопкой мыши и выберите “Просмотреть код”.

- Перейдите на вкладку Network.

- Обновите страницу с активной вкладкой Network (клавиша F5 или Ctrl+R).

- Найдите в списке первый запрос (обычно самый верхний). Это начальный URL.

- Кликните по нему и откройте вкладку Headers.

- В разделе Response Headers ищите строку

Location– это адрес, на который выполнен редирект. - Если редиректов несколько, повторяйте шаги для каждого нового URL, пока не достигнете итогового назначения (статус 200).

Также обращайте внимание на статус-коды:

301– постоянный редирект, чаще всего установлен в .htaccess или через SEO-плагины.302или307– временные редиректы, возможны при действиях плагинов или скриптов.

Если цепочка редиректов превышает два шага, это может указывать на конфликт конфигураций, плагинов или неправильную настройку HTTPS.

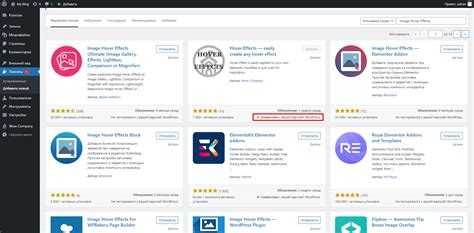

Проверка установленных плагинов на наличие функций редиректа

Откройте админ-панель WordPress и перейдите в раздел «Плагины» → «Установленные». Изучите каждый активный плагин, особенно те, что связаны с SEO, безопасностью, кэшированием и управлением URL (например, Redirection, Yoast SEO, All in One SEO, WP Rocket, iThemes Security).

Перейдите на официальный сайт плагина или в репозиторий WordPress, чтобы изучить описание и список функций. Внимательно читайте документацию – в некоторых случаях редиректы реализуются неявно, например, при включении функции «canonical URL» или автоматической оптимизации ссылок.

Проверьте настройки каждого подозрительного плагина. Если присутствуют параметры управления перенаправлениями, временно отключите их и проверьте, исчезает ли редирект на сайте. Обязательно протестируйте разные страницы, включая 404, архивы и произвольные URL.

Если поведение плагина вызывает сомнения, откройте его файлы (через FTP или в редакторе тем). Ищите вызовы функций wp_redirect(), wp_safe_redirect(), header("Location:"). Также обратите внимание на хуки template_redirect и init – часто редиректы привязываются именно к ним.

Для ускорения анализа можно использовать поиск по коду через терминал: grep -R "wp_redirect" wp-content/plugins/. Это покажет все вхождения функции в папке плагинов.

После выявления источника редиректа – отключите или настройте соответствующий плагин. Не забудьте очистить кэш браузера и плагинов после внесённых изменений, чтобы убедиться в корректности проверки.

Анализ базы данных WordPress на скрытые URL-перенаправления

Проверьте таблицу wp_options. Выполните SQL-запрос:

SELECT * FROM wp_options WHERE option_value LIKE '%http%';

Особое внимание уделите полям siteurl и home. Они должны содержать ваш актуальный домен. Если в значении этих полей указан посторонний URL – это признак подмены.

Далее проверьте таблицу wp_posts. Запрос для поиска скрытых редиректов в контенте записей:

SELECT ID, post_title, post_content FROM wp_posts WHERE post_content LIKE '%window.location%' OR post_content LIKE '%Такой код может использоваться для автоматических перенаправлений. Удалите или отредактируйте заражённые записи через админ-панель или напрямую в базе.

Изучите таблицу wp_postmeta. Выполните запрос:

SELECT * FROM wp_postmeta WHERE meta_value LIKE '%http%';Проверьте, не внедрены ли вредоносные URL в пользовательские поля. Подозрительные записи можно деактивировать, заменив значение на пустое.

Также проверьте wp_usermeta на наличие вредоносных ссылок, особенно в полях, начинающихся с description или profile:

SELECT * FROM wp_usermeta WHERE meta_value LIKE '%http%';Если обнаружены ссылки, ведущие на незнакомые домены, следует вручную проверить и очистить их.

После анализа удалите или исправьте все подозрительные строки. Очистите кэш, чтобы изменения вступили в силу, и проверьте сайт с использованием инструментов вроде Redirect Checker.

Применение онлайн-сервисов для внешней диагностики редиректов

Для точной проверки редиректов сайта на WordPress целесообразно использовать специализированные онлайн-инструменты. Они позволяют определить, какие коды ответов HTTP возвращаются сервером, по каким цепочкам происходят переадресации, а также выявить нежелательные внешние или скрытые редиректы.

Redirect Checker от HTTPstatus.io – один из самых точных инструментов. Он показывает всю цепочку редиректов, включая 301, 302, 307, а также финальный URL. Можно сразу видеть, какой ресурс вызывает перенаправление и через сколько шагов достигается конечная точка.

WhereGoes детализирует каждый этап редиректа, включая промежуточные URL, и особенно полезен при отладке сложных цепочек. Поддерживает как HTTP, так и HTTPS, позволяет проверить нестандартные порты и IP-адреса.

Redirect Path (расширение Chrome) показывает информацию о редиректах прямо в браузере. Удобен для быстрого анализа при ручной проверке страниц, особенно если необходимо отследить редиректы при клике на конкретные элементы или переходе с внешних источников.

SecurityHeaders.com позволяет определить, реализован ли редирект через заголовки типа

Location, и оценивает настройки безопасности, которые могут влиять на поведение редиректов.Redirect Detective показывает последовательность серверных и клиентских редиректов, включая JavaScript-перенаправления, которые не видны обычными средствами. Это важно при подозрении на вредоносные скрипты.

При анализе результатов обращайте внимание на:

- тип редиректа (301 – постоянный, 302 – временный);

- источник редиректа (сервер, клиентский скрипт, HTTP-заголовки);

- протоколы (HTTP → HTTPS и наоборот);

- наличие неожиданных промежуточных URL.

Регулярная проверка с помощью этих сервисов позволяет быстро обнаружить и устранить несанкционированные или ошибочные редиректы, особенно после установки новых плагинов или обновлений темы.