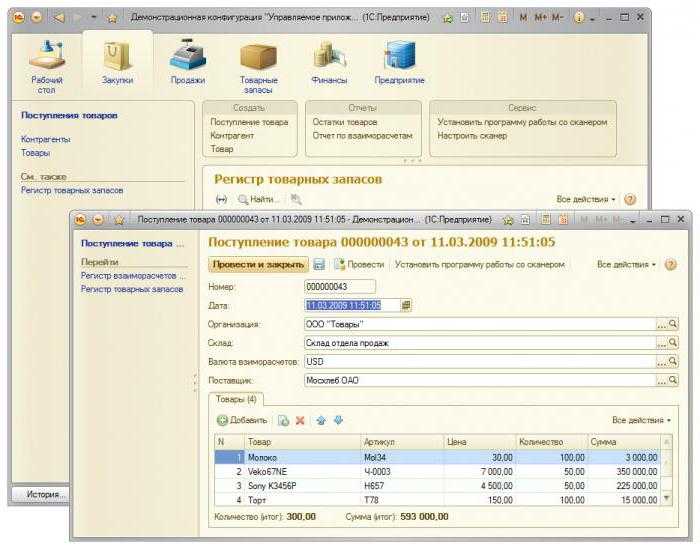

В системе 1С защита данных и предотвращение несанкционированного доступа имеют решающее значение для обеспечения конфиденциальности и целостности бизнес-операций. Существует несколько уровней защиты, начиная от ограничений доступа до шифрования данных, каждый из которых выполняет свою роль в обеспечении безопасности системы.

Основной механизм защиты 1С – это система ролей и прав пользователей. Администраторы могут настроить доступ к различным разделам и функциям программы, ограничивая права на чтение, запись и изменение данных. Роли могут быть назначены как для отдельных пользователей, так и для групп пользователей, что позволяет гибко управлять доступом в зависимости от задач и уровня доверия.

Для предотвращения несанкционированных изменений в конфигурациях и данных, 1С активно использует механизмы аудита. Это включает в себя запись всех действий пользователей в журнал, который позволяет отслеживать, кто и какие изменения внес в систему. Благодаря этому можно не только предотвратить утечку информации, но и восстановить потерянные данные в случае аварийных ситуаций.

Шифрование данных – еще один ключевой элемент защиты. В случае, если данные должны передаваться по незащищенным каналам, 1С использует различные методы шифрования для предотвращения их перехвата. Шифрование выполняется как на уровне самой базы данных, так и на уровне приложений и сервисов, взаимодействующих с системой.

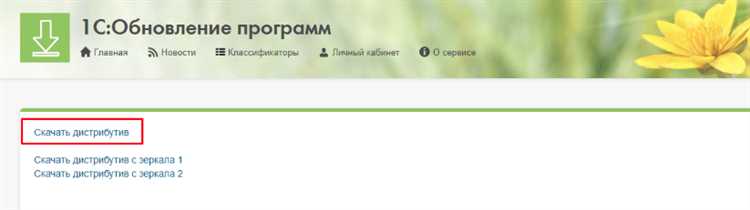

Еще одной важной частью защиты 1С является использование обновлений безопасности. Периодические обновления конфигурации и платформы 1С направлены на устранение уязвимостей и улучшение общей защиты системы. Регулярное применение этих обновлений позволяет минимизировать риски, связанные с эксплуатацией известных уязвимостей.

Методы защиты данных в 1С: криптография и шифрование

Шифрование данных

Шифрование в 1С используется для защиты информации как в процессе хранения, так и в процессе передачи. В рамках 1С применяется несколько методов шифрования:

- Симметричное шифрование – используется один и тот же ключ для шифрования и расшифровки данных. Для реализации этого механизма 1С использует алгоритмы AES (Advanced Encryption Standard), который считается одним из самых безопасных. Этот метод позволяет эффективно шифровать большие объемы данных.

- Асимметричное шифрование – используется пара ключей: один публичный для шифрования и один приватный для расшифровки. Асимметричное шифрование применяется в основном для защиты передаваемой информации и цифровых подписей, например, при обмене данными между клиентом и сервером.

Для обеспечения надежности и безопасности криптографические ключи должны регулярно обновляться, чтобы предотвратить их компрометацию. Важно правильно настроить управление ключами, чтобы минимизировать риски утечек информации.

Цифровая подпись

Цифровая подпись в 1С используется для подтверждения подлинности данных и их отправителя. Она позволяет удостовериться, что данные не были изменены после их подписания, а также что они поступили от доверенного источника. Цифровая подпись генерируется с использованием алгоритмов асимметричного шифрования и хранится в виде файла, подписывающего документы или сообщения.

При использовании цифровых подписей в 1С важно обеспечить надежное хранение закрытого ключа, поскольку доступ к этому ключу позволяет несанкционированным пользователям подписывать данные от имени владельца.

SSL/TLS для защиты каналов передачи данных

Для защиты данных при передаче через сеть 1С использует протоколы SSL и TLS. Эти протоколы обеспечивают шифрование данных, а также проверку подлинности серверов и клиентов, что исключает возможность перехвата и подмены информации во время обмена.

- SSL (Secure Sockets Layer) – старый, но все еще используемый протокол для защиты данных в сети. Он обеспечивает базовое шифрование, но устарел в плане безопасности.

- TLS (Transport Layer Security) – более современный и безопасный протокол, который является продолжением SSL и используется для защиты соединений в 1С при обмене данными с серверами.

При настройке SSL/TLS важно использовать актуальные версии протоколов и правильно конфигурировать серверы для работы с ними. Необходимо убедиться, что сертификаты серверов являются действующими и подписаны доверенными центрами сертификации.

Рекомендации по настройке защиты данных в 1С

- Регулярно обновляйте криптографические библиотеки и алгоритмы, используемые в системе 1С.

- Используйте уникальные и длинные ключи для шифрования и подписи, чтобы повысить безопасность данных.

- Настройте безопасное хранение ключей и сертификатов, например, с помощью аппаратных средств (HSM или смарт-карт).

- При передаче конфиденциальной информации используйте только защищенные каналы связи (SSL/TLS) и избегайте использования устаревших версий протоколов.

- Обновляйте и проверяйте систему на уязвимости в криптографических компонентах для предотвращения атак на шифрование.

Правильная настройка и использование криптографических методов защиты данных в 1С помогает минимизировать риски утечек и обеспечивает безопасность при работе с конфиденциальной информацией.

Как работает система паролей в 1С и ее настройки безопасности

В 1С система паролей используется для ограничения доступа к различным частям системы, что позволяет повысить безопасность данных. Каждый пользователь имеет свой уникальный пароль, который используется для аутентификации при входе в систему. Система паролей работает по принципу проверки введенных данных и их сопоставления с зарегистрированными в базе.

Для настройки безопасности паролей в 1С существует несколько ключевых механизмов. Во-первых, каждый пароль имеет минимальные требования к длине и сложности. Например, можно настроить обязательное наличие хотя бы одной цифры и одной буквы в пароле, а также установить минимальную длину пароля. Это препятствует использованию слишком простых и легко угадываемых паролей.

Также в 1С предусмотрена возможность настройки сроков действия паролей. По истечении заданного времени пароль необходимо будет сменить. Это позволяет минимизировать риски, связанные с устаревшими или скомпрометированными паролями.

Дополнительно для повышения безопасности можно настроить ограничение на количество попыток ввода неверного пароля. Если пользователь несколько раз подряд вводит неправильные данные, его учетная запись может быть заблокирована на определенное время или полностью заблокирована, что предотвращает попытки подбора пароля методом «грубой силы».

Важной частью безопасности является также возможность разграничения прав доступа. Это позволяет определять, какие действия пользователи могут выполнять в зависимости от их роли в организации. Например, администратор может иметь доступ ко всем данным, в то время как рядовой пользователь ограничен только определенными модулями.

Для дополнительных настроек безопасности можно использовать двухфакторную аутентификацию (2FA), которая требует от пользователя не только ввода пароля, но и подтверждения личности через дополнительный механизм, например, код, отправляемый на мобильное устройство. Этот шаг значительно усложняет несанкционированный доступ к системе.

Кроме того, для эффективного контроля доступа рекомендуется регулярно проверять и обновлять пароли, а также проводить аудит безопасности учетных записей. Важно, чтобы каждый пользователь имел только те права, которые необходимы ему для выполнения своих рабочих задач.

Роль лицензирования в защите 1С: как предотвратить несанкционированное использование

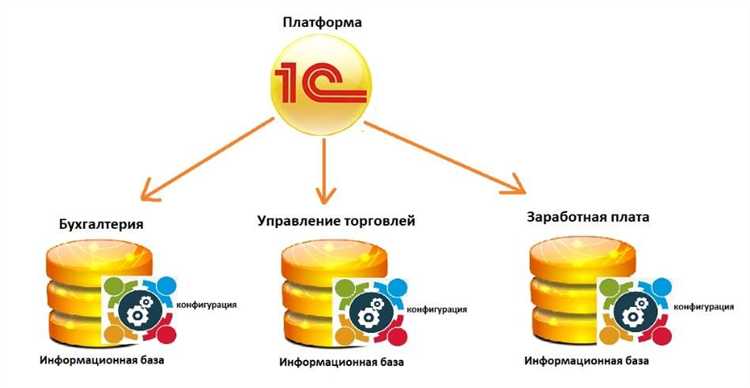

Лицензирование играет ключевую роль в защите программного обеспечения 1С от несанкционированного использования. Оно обеспечивает юридическую и техническую защиту как для разработчиков, так и для пользователей, ограничивая доступ к функционалу и данным только для тех, кто приобрел соответствующую лицензию.

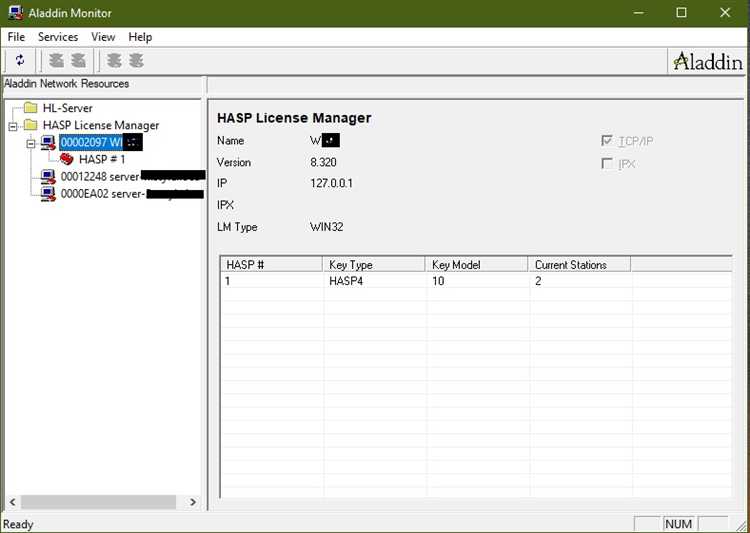

Первым механизмом защиты является привязка лицензии к конкретному оборудованию или серверу. При установке программного обеспечения 1С активируется процесс привязки к аппаратным ресурсам, что делает невозможным использование одного ключа на нескольких устройствах без соответствующей настройки.

Еще одним важным элементом защиты является использование ключей защиты (аппаратных или программных). Аппаратные ключи обычно подключаются к USB-порту и служат не только для подтверждения легальности лицензии, но и для предотвращения копирования программного обеспечения. Программные ключи, с другой стороны, регистрируются в системе и требуют постоянной связи с сервером 1С для подтверждения подлинности лицензии.

Важно помнить, что при каждом обновлении версии 1С также проверяется актуальность лицензии. В случае изменения условий лицензирования, система автоматически уведомляет пользователя о необходимости обновления или приобретения новой лицензии. Это предотвращает возможность работы с устаревшими версиями, которые могут содержать уязвимости и не поддерживаться разработчиком.

Для минимизации рисков несанкционированного использования рекомендуется внедрять регулярные проверки ключей на сервере. Контроль за состоянием лицензионных ключей и их актуальностью позволяет оперативно обнаружить возможные нарушения и принять меры по блокировке доступа.

Также стоит учесть, что 1С предоставляет возможность использовать различные типы лицензий: на количество пользователей, по типу функционала или по сроку действия. Такой подход позволяет точно настроить систему в соответствии с потребностями компании и защитить от использования нелегальных копий на уровне пользователей.

Комплексное применение этих методов – от привязки лицензий до контроля доступа через сервер – делает невозможным обход механизма защиты и способствует надежной защите интеллектуальной собственности разработчика 1С и данных пользователей.

Аудит и контроль доступа в 1С: настройка прав пользователей

В системе 1С контроль доступа обеспечивается с помощью настройки прав пользователей, которые определяют, какие действия каждый пользователь может выполнять в программе. Эффективная настройка прав – ключевая составляющая безопасности данных и предотвращения несанкционированного доступа. Аудит позволяет отслеживать изменения в системе и действия пользователей.

Для настройки прав в 1С используются роли и права, которые могут быть назначены каждому пользователю. Роли включают набор прав на определенные действия в системе, такие как просмотр, создание, изменение и удаление объектов. Важно правильно сбалансировать права, чтобы минимизировать риски избыточного доступа.

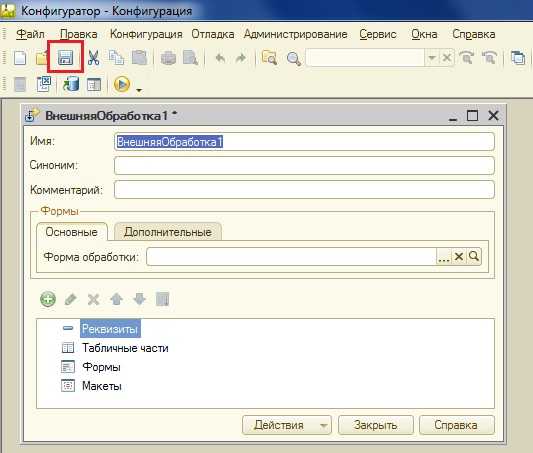

Процесс настройки прав начинается с создания ролей. Каждая роль описывает уровень доступа к определенным объектам системы. Для этого необходимо открыть конфигурацию 1С и выбрать раздел «Администрирование» – «Права доступа». В этом разделе можно создать новые роли или модифицировать существующие. При создании роли выбирается конкретный объект (например, справочник, документ) и назначаются доступные действия (просмотр, редактирование, удаление).

Особое внимание следует уделить правам на объекты, содержащие чувствительные данные (например, персональная информация, финансовые документы). Для таких объектов лучше использовать строгие ограничения, назначая доступ только необходимым пользователям.

Аудит в 1С позволяет отслеживать действия пользователей и фиксировать изменения в системе. Для этого необходимо активировать журнал регистрации изменений, который записывает все события: входы, изменения данных, выполнение операций. Настроив журнал, можно отслеживать, кто и когда вносил изменения, какие действия были выполнены и на каких объектах.

Для аудита можно настроить фильтры по событиям, чтобы получать уведомления о критичных действиях, например, удалении документов или изменении прав доступа. Также полезно настроить логирование для действий, которые связаны с финансовыми операциями или передачей данных, чтобы минимизировать риски мошенничества.

Ключевым моментом в настройке прав доступа является принцип наименьших привилегий. Каждый пользователь должен иметь доступ только к тем функциям и данным, которые необходимы для выполнения его работы. В 1С можно настроить разграничение доступа по подразделениям, ролям и даже по уровням данных, что повышает безопасность системы.

Регулярный аудит прав доступа и журналов изменений помогает своевременно выявлять нарушения и несанкционированные действия. Рекомендуется проводить ревизию прав доступа хотя бы раз в квартал, чтобы убедиться, что настройки прав соответствуют текущим требованиям бизнеса и не возникло утечек данных.

Защита от внешних угроз: межсетевые экраны и анти-вирусные решения для 1С

Межсетевые экраны (фаерволы) выполняют роль барьера между локальной сетью предприятия и внешней сетью, фильтруя весь входящий и исходящий трафик. При настройке фаервола для 1С следует настроить правила доступа только для необходимых сервисов, ограничив порты, которые могут быть использованы для соединений. Важно регулярно обновлять список разрешённых IP-адресов, а также использовать технологии виртуальных частных сетей (VPN) для безопасного удалённого доступа.

Межсетевой экран должен поддерживать правила фильтрации для таких протоколов, как HTTP, HTTPS, и специфичных для 1С, например, для соединений с сервером базы данных через порты 1541, 1542. Также следует использовать системы обнаружения и предотвращения вторжений (IDS/IPS), которые мониторят трафик и могут заблокировать подозрительную активность в реальном времени.

Антивирусные решения для 1С важны для защиты рабочих станций, серверов и баз данных от вредоносного ПО. Операционные системы, на которых работает 1С, должны иметь актуальные антивирусные программы с регулярным обновлением вирусных баз. Для серверов 1С, где хранятся критически важные данные, следует выбирать решения с возможностью сканирования файлов в реальном времени, а также с функциями защиты от шифровальщиков и других сложных угроз.

Необходимо настроить антивирус на регулярные проверки всех файлов, а также использовать средства мониторинга для обнаружения аномальной активности. Антивирусные решения должны поддерживать интеграцию с системой управления обновлениями, чтобы вовремя устранять уязвимости в ПО 1С.

Рекомендации:

- Регулярно обновлять настройки межсетевого экрана, чтобы блокировать все несанкционированные попытки подключения.

- Проверять совместимость антивирусных решений с версией платформы 1С, чтобы избежать конфликта между программным обеспечением.

- Использовать многоуровневую защиту: помимо фаервола и антивируса, внедрить системы мониторинга и реагирования на инциденты.

Методы защиты исходного кода в 1С: компиляция и обфускация

Компиляция исходного кода

Компиляция – это процесс преобразования исходного текста программы в машинный код или байт-код, что делает код нечитаемым для пользователя. В 1С компиляция используется для создания исполнимых объектов (файлов с расширением .cf, .cfe), которые можно запускать без доступа к исходному коду. Компилированный код предоставляет следующие преимущества:

- Защищенность от прямого просмотра и изменения исходного кода.

- Ускорение выполнения программы, поскольку компилированный код выполняется быстрее интерпретируемого.

Однако стоит отметить, что компиляция не является абсолютной защитой. Опытный разработчик может воспользоваться специализированными инструментами для декомпиляции, восстанавливая исходный код. Поэтому для повышения уровня защиты используется комбинированный подход с обфускацией.

Обфускация исходного кода

Обфускация – это метод защиты кода, при котором исходный код изменяется таким образом, что он становится трудным для понимания, но сохраняет свою функциональность. В 1С обфускация применяется к скриптам и модулям, чтобы скрыть логику работы программы. Она включает в себя:

- Переименование переменных и функций в бессмысленные имена.

- Удаление комментариев и форматирования.

- Использование неочевидных алгоритмов или структур данных.

Обфускация значительно усложняет процесс анализа кода. Она не предотвращает возможность его декомпиляции, но затрудняет понимание его логики. Это увеличивает время, необходимое для атаки на систему, и делает задачу взлома более трудной.

Сочетание компиляции и обфускации

Для достижения наилучшей защиты рекомендуется использовать оба метода в комплексе. Компиляция защищает исходный код от прямого доступа, а обфускация затрудняет анализ и модификацию скомпилированного кода. Вместе эти методы обеспечивают высокую степень защиты, делая несанкционированный доступ к коду значительно более сложным.

Использование таких методов важно не только для защиты интеллектуальной собственности, но и для обеспечения безопасности данных и предотвращения утечек информации. Обратите внимание, что защита не должна быть абсолютной – она должна усложнять, но не блокировать работу законных пользователей системы.

Резервное копирование и восстановление данных в 1С: планирование и стратегии

В 1С защита данных начинается с правильного резервного копирования. Резервное копирование позволяет снизить риски потери информации и обеспечить быстрое восстановление работы при сбоях. Для эффективного использования этой функции важно четко спланировать процессы создания и хранения копий.

Основные принципы резервного копирования включают регулярность, автоматизацию и хранение копий в разных местах. Регулярность копирования зависит от критичности данных и частоты их изменений. Автоматизация процесса позволяет исключить человеческий фактор, снижая вероятность ошибок. Места хранения резервных копий должны быть удалены от основного сервера, чтобы минимизировать риски в случае физического повреждения оборудования.

Для 1С можно использовать несколько типов резервных копий: полные и инкрементальные. Полные копии содержат все данные, что позволяет восстановить систему до конкретного момента времени. Инкрементальные копии включают только изменения, сделанные с момента последнего полного резервного копирования. Этот подход позволяет экономить пространство и ускоряет процесс копирования.

Рекомендуется устанавливать полные резервные копии как минимум один раз в неделю, а инкрементальные – ежедневно. Важно соблюдать баланс между частотой создания копий и возможными затратами на хранилище.

Восстановление данных из резервных копий должно быть быстро и эффективно. Важно заранее протестировать процедуру восстановления, чтобы убедиться в её работоспособности. Необходимо также учитывать время, необходимое для восстановления данных, что может повлиять на бизнес-процессы.

Для ускоренного восстановления можно использовать технологию моментальных снимков (snapshot), которая позволяет получить резервную копию в считанные минуты. Это особенно важно для больших баз данных, где время простоя может быть критичным.

Наконец, хранение резервных копий должно соответствовать правилам безопасности. Шифрование данных и использование защищённых каналов для передачи резервных копий предотвратит их несанкционированный доступ. Места хранения должны быть защищены от физических угроз, например, от пожара или затопления.

Вопрос-ответ:

Какие основные механизмы защиты данных в 1С?

В 1С предусмотрены несколько уровней защиты, включая систему прав доступа, шифрование данных, а также регулярное создание резервных копий. Система прав доступа позволяет задавать ограничения на использование различных функциональных блоков программы для разных пользователей, а шифрование данных обеспечивает их безопасность при хранении и передаче. Резервное копирование данных служит для предотвращения потери информации в случае сбоев или ошибок системы.

Как работает механизм шифрования данных в 1С?

Шифрование в 1С применяется для защиты информации, как на этапе хранения данных в базе, так и при их передаче через сеть. В частности, используется шифрование файлов и каналов связи, что делает данные нечитаемыми без соответствующих ключей. Это защищает информацию от несанкционированного доступа и минимизирует риски при утечках данных.

Что такое система прав доступа в 1С и как она работает?

Система прав доступа в 1С регулирует, кто и какие операции может выполнять в программе. Администратор системы может настроить права на уровне пользователя или группы пользователей, ограничивая доступ к конкретным данным или действиям. Например, один пользователь может иметь доступ только к просмотру отчетов, а другой — к изменению данных или настройке системы.

Можно ли защитить 1С от несанкционированного доступа через интернет?

Да, защита 1С от несанкционированного доступа через интернет осуществляется с помощью нескольких методов. Одним из них является использование VPN (виртуальной частной сети), что позволяет шифровать соединение между клиентом и сервером. Также применяются методы двухфакторной аутентификации, которые требуют от пользователей подтверждения своей личности с помощью дополнительных факторов, таких как код с мобильного устройства.

Какой способ защиты данных в 1С наиболее эффективен для малых предприятий?

Для малых предприятий оптимальными методами защиты данных в 1С являются настройка прав доступа и регулярное создание резервных копий. Эти меры позволяют контролировать доступ к важной информации и обеспечить восстановление данных в случае потери. При этом можно ограничиться базовой защитой, не прибегая к сложным механизмам, таким как шифрование или использование виртуальных частных сетей.