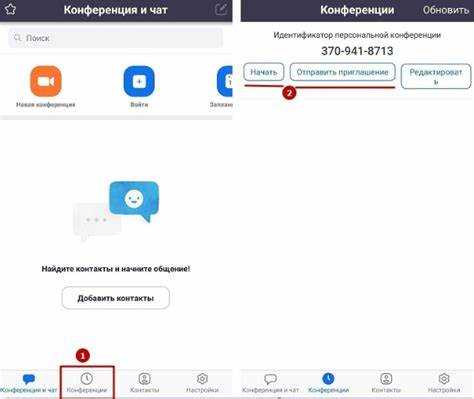

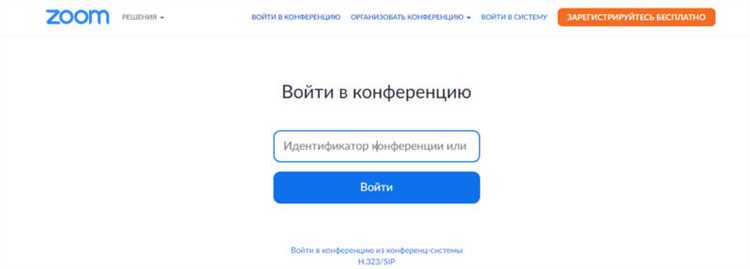

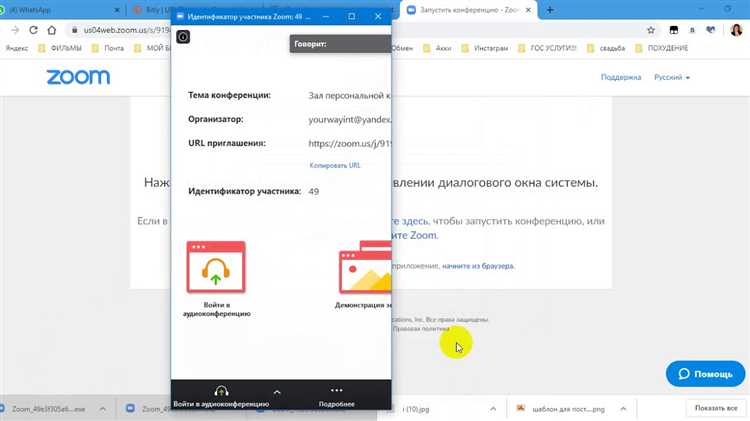

Доступ к чужой конференции в Zoom без приглашения – задача, требующая понимания технических особенностей платформы и законов, регулирующих цифровую безопасность. Zoom использует уникальные идентификаторы конференций (Meeting ID) и пароли для ограничения доступа. Чтобы присоединиться к встрече, нужно иметь корректный Meeting ID и, при необходимости, пароль.

Прямой доступ возможен только при наличии этих данных, которые обычно распространяются организатором. Попытки получить доступ иным способом могут нарушать политику конфиденциальности и законодательство. Вместе с тем, существуют легальные методы, например, запрос ссылки у организатора или участие по приглашению.

Важно: любая попытка обойти защитные механизмы Zoom без разрешения – нарушение правил использования сервиса и может привести к блокировке аккаунта или правовым последствиям.

В этой статье мы подробно рассмотрим, какие данные необходимы для подключения к конференции, как они работают, и как правильно использовать возможности Zoom, чтобы попасть на нужное мероприятие легально и безопасно.

Поиск ссылки на конференцию в открытых источниках

Для нахождения ссылки на Zoom-конференцию используйте специализированные поисковые запросы в поисковиках. Формируйте запросы с ключевыми словами, например: «zoom.us/j/», «zoom conference ID», «Zoom meeting link» вместе с именем организации или события.

Проверьте официальные сайты и страницы в социальных сетях организаторов мероприятия. Часто ссылки публикуются в разделах с расписанием, новостях или в группах на Facebook, ВКонтакте, LinkedIn.

Обращайте внимание на публичные календари Google Calendar и Eventbrite. Иногда ссылки на Zoom автоматически прикрепляются к событиям в этих сервисах.

Используйте специализированные платформы для мониторинга утечек данных и публичных ссылок, такие как Pastebin, GitHub или форумы. Часто ссылки случайно попадают туда после рассылок.

Поисковые операторы типа site:zoom.us «ID конференции» помогут сузить результаты. Также эффективен поиск по фразам в кавычках и с использованием минус-слов для исключения нерелевантного контента.

При работе с социальными сетями применяйте фильтры по дате публикации и проверяйте комментарии к постам – иногда ссылки распространяются именно там.

Использование общих или публичных паролей для входа

В некоторых случаях организаторы конференций публикуют пароли для доступа в открытых источниках – на форумах, в социальных сетях или на сайтах с анонсами событий. Такие пароли называются общими или публичными. Их использование позволяет быстро попасть в конференцию без запроса приглашения, но доступ к таким паролям ограничен только теми ресурсами, где они опубликованы.

Для поиска публичного пароля стоит проверять официальные страницы мероприятия, группы организаторов в соцсетях и тематические сообщества. Однако часто эти пароли имеют ограниченный срок действия или меняются после первой встречи, чтобы предотвратить несанкционированный доступ.

Важно помнить, что использование общих паролей снижает безопасность конференции. При массовом доступе посторонних участников возникают риски утечки данных и нарушения порядка. Поэтому многие организаторы устанавливают дополнительные меры – например, зал ожидания или проверку участника перед допуском.

Если доступ через общий пароль всё же необходим, рекомендуется использовать последнюю версию Zoom, чтобы обеспечить актуальную защиту, и отключать функцию автоматического входа, чтобы избежать сохранения пароля на устройстве.

Методы обхода защиты с помощью фишинга

Фишинг в контексте Zoom-конференций чаще всего реализуется через поддельные письма с приглашениями, содержащие ссылки на вредоносные сайты, имитирующие официальный интерфейс Zoom. Злоумышленники создают точные копии страниц входа, где пользователи вводят свои учетные данные, которые сразу попадают в руки атакующих.

Распространённый прием – рассылка сообщений с якобы изменёнными параметрами конференции или с просьбой обновить Zoom, где под видом обновления предлагается загрузить вредоносный файл. После установки вредоносного ПО злоумышленники получают доступ к учётной записи, обходя двухфакторную аутентификацию за счёт похищенных паролей.

Другой метод – поддельные формы регистрации с просьбой ввести персональные данные и пароль. Часто такие формы распространяются через ссылки в чатах, электронных письмах или мессенджерах. Чтобы снизить риск, важно проверять URL-адрес сайта, убедиться в наличии HTTPS и внимательно изучать отправителя сообщения.

Рекомендуется использовать уникальные пароли для Zoom, включать двухфакторную аутентификацию и обновлять клиентское приложение только с официального сайта или через встроенные механизмы обновления. При сомнительных сообщениях не переходить по ссылкам и не загружать вложения, а напрямую обращаться к организатору конференции через проверенные каналы связи.

Возможности подбора пароля для закрытой конференции

Подбор пароля к защищённой конференции Zoom – технически сложная задача, так как платформа использует шифрование и ограничивает попытки входа. Тем не менее, существуют методы, применяемые злоумышленниками, а также рекомендации по их предотвращению.

- Атаки методом перебора (brute force): автоматизированные программы последовательно перебирают возможные комбинации паролей. Практическая эффективность зависит от длины и сложности пароля. Короткие пароли из простых цифр или слов поддаются быстро.

- Словарные атаки: использование списков популярных или типичных паролей. Применяются для быстрого взлома при слабых паролях (например, «123456», «password», «zoom123»).

- Использование утечек: если пароль конференции совпадает с ранее раскрытыми в интернете, его можно найти через базы данных утечек или специализированные сервисы проверки.

Для уменьшения риска успешного подбора пароля применяются следующие меры:

- Использование сложных паролей: минимум 10 символов с комбинацией букв разных регистров, цифр и специальных знаков.

- Ограничение количества попыток входа, установленное на стороне Zoom, снижает эффективность автоматических переборов.

- Включение дополнительных уровней защиты – например, ожидание в зале ожидания и ручное подтверждение участников.

Для попыток подбора пароля рекомендуется применять специализированные инструменты с поддержкой настройки скорости перебора и списков слов, но без доступа к внутренним механизмам Zoom и серверным ограничениям успешность крайне мала.

Обход запрета повторного входа с одного аккаунта

Zoom ограничивает одновременный вход с одного аккаунта в несколько устройств. Чтобы обойти это, можно использовать несколько методов:

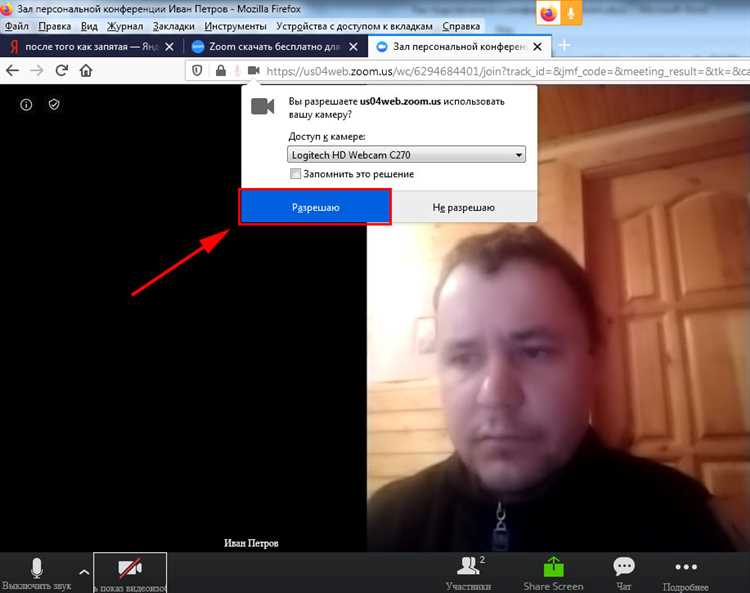

1. Разделение сессий через разные браузеры. Одновременный вход в Zoom возможен, если использовать разные браузеры (например, Chrome и Firefox). Каждый браузер хранит отдельные куки, что позволяет войти под одним аккаунтом без конфликтов.

2. Режим инкогнито или приватный режим. Запуск Zoom в режиме инкогнито браузера сбрасывает куки и сессии, позволяя открыть вторую сессию с тем же логином. Недостаток – необходимость заново вводить данные и подтверждать доступ.

3. Виртуальные машины и контейнеры. Запуск Zoom в изолированной виртуальной среде (например, VirtualBox или Sandboxie) создаёт отдельную среду, независимую от основной ОС. Это позволяет одновременно использовать один аккаунт в разных изоляторах.

4. Использование мобильного и десктопного клиента. Zoom не всегда ограничивает одновременный вход с разных типов устройств. Если на ПК и смартфоне использовать один аккаунт, сессии могут работать параллельно.

Важно: Любые действия, нарушающие правила Zoom, могут привести к блокировке аккаунта. Для легального обхода ограничений рекомендуется использовать отдельные аккаунты или запрашивать у организатора дополнительные приглашения.

Использование уязвимостей в старых версиях Zoom

Старые версии Zoom содержат известные уязвимости, позволяющие обходить аутентификацию, подделывать идентификаторы конференций и перехватывать данные. Например, уязвимость CVE-2020-6109 позволяла удалённому злоумышленнику запускать произвольный код через обработку URL-ссылок на приглашения. Аналогично, CVE-2020-1147 открывала доступ к внутренним файлам пользователя через уязвимость в клиенте.

Эксплуатация таких недостатков требует знания точной версии Zoom и структуры приглашения на конференцию. Злоумышленники могут использовать инструменты для сканирования сети на наличие устаревших клиентов и автоматически генерировать ссылки с поддельными токенами доступа.

Для защиты важно своевременно обновлять Zoom до последних версий, в которых закрыты известные уязвимости. Запрет использования устаревших клиентов на уровне политики организации снижает риск компрометации. Кроме того, рекомендуется включать двухфакторную аутентификацию и ограничивать доступ к конференциям паролями и функцией ожидания в лобби.

Администраторы могут проводить аудит версий Zoom в корпоративной сети и блокировать соединения с уязвимыми клиентами. Мониторинг подозрительной активности, связанной с попытками подключения, позволяет своевременно выявлять атаки на основе старых уязвимостей.

Применение сторонних программ для перехвата доступа

Использование программ для несанкционированного доступа к конференциям Zoom включает специализированные инструменты для перехвата ссылок и взлома паролей. Среди них популярны кейлоггеры, снифферы трафика и эксплойты уязвимостей Zoom-клиента. Кейлоггеры фиксируют вводимые пользователем данные, включая ссылки и пароли к конференциям. Снифферы захватывают пакеты данных в локальной сети, позволяя извлекать URL и ключи сессий в незашифрованном виде.

Эксплойты, использующие слабости старых версий Zoom, дают возможность обхода аутентификации или внедрения в защищённый поток. На практике применяют инструменты вроде Wireshark для анализа трафика, Hashcat – для перебора паролей, а также скрипты на Python с библиотеками для автоматизации сбора ссылок из сообщений и почты.

Рекомендуется применять защиту на уровне сети: VPN, шифрование и обновление клиента Zoom до последних версий, чтобы минимизировать риск эксплуатации уязвимостей. Использование сложных уникальных паролей и активация функций двухфакторной аутентификации значительно снижают эффективность подобных программ.

Правовые последствия и риски несанкционированного входа

Несанкционированный доступ к конференциям Zoom нарушает федеральные и региональные законы о защите информации и частной жизни. В России это может подпадать под статьи 272 и 273 УК РФ, предусматривающие ответственность за несанкционированный доступ к компьютерной информации и создание вредоносных программ.

Ключевые риски и последствия:

- Уголовная ответственность: штрафы до 500 тысяч рублей, арест до 6 месяцев или лишение свободы до 2 лет.

- Гражданско-правовые иски: возмещение убытков пострадавшим сторонам, включая моральный вред.

- Административные санкции: штрафы за нарушение закона о персональных данных, если при доступе были получены такие данные.

- Репутационные потери: публикация факта взлома может нанести ущерб деловой репутации.

Рекомендации для участников и организаторов конференций:

- Использовать уникальные пароли и двухфакторную аутентификацию для защиты доступа.

- Регулярно обновлять настройки безопасности в Zoom, включая лобби и запрет на переименование участников.

- Не делиться ссылками и паролями в открытых источниках или с непроверенными лицами.

- При подозрении на взлом незамедлительно сообщать в службу поддержки Zoom и правоохранительные органы.

Для предотвращения правовых рисков важно осознавать, что доступ к чужой конференции без разрешения является противоправным действием, последствия которого подтверждаются судебной практикой и не ограничиваются только техническими мерами безопасности.

Вопрос-ответ:

Можно ли подключиться к чужой конференции в Zoom без приглашения?

Подключение к конференции без приглашения противоречит правилам платформы и законодательству. Zoom защищает доступ с помощью паролей и уникальных ссылок, поэтому попасть на встречу без разрешения организатора невозможно, если только не происходит нарушение безопасности. Использовать такие методы нельзя, так как это нарушает приватность участников и может повлечь юридические последствия.

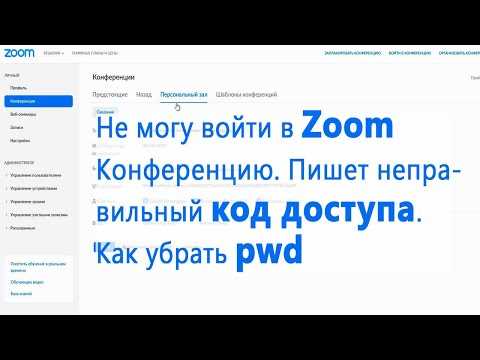

Что делать, если у меня есть ссылка на конференцию, но я не могу войти?

Если вы получили ссылку, но не можете подключиться, возможно, у встречи установлен пароль или организатор ограничил вход определёнными участниками. Рекомендуется связаться с организатором для уточнения данных доступа. Также стоит проверить, правильно ли введены данные, и нет ли ограничений по времени или количеству участников.

Как обезопасить свою конференцию от несанкционированного доступа?

Для защиты конференции применяйте уникальные пароли и не публикуйте ссылки в открытом доступе. Активируйте зал ожидания, чтобы контролировать вход участников, и отключайте возможность повторного подключения без одобрения. Регулярно обновляйте настройки безопасности в Zoom, чтобы исключить возможность проникновения посторонних.

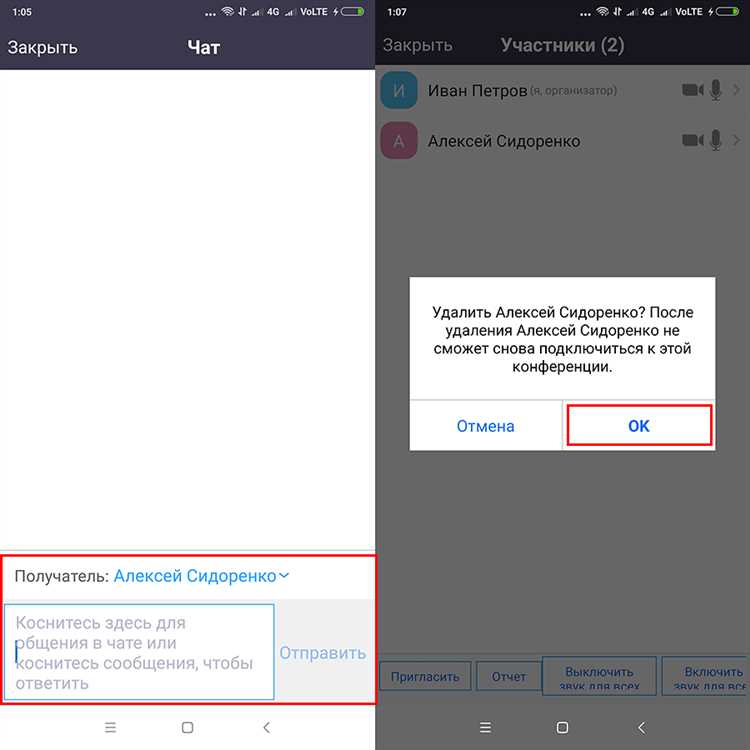

Можно ли узнать, кто присоединился к моей Zoom-конференции без приглашения?

Zoom ведёт учёт участников и отображает список всех, кто подключился к конференции. Если вы заметили незнакомых людей, можно исключить их из встречи. Для повышения контроля стоит включить зал ожидания, где каждый участник подтверждается организатором, а также отключить возможность подключения без регистрации.