Работа с базами данных в Python часто требует передачи переменных в SQL запросы для выполнения операций чтения, записи или обновления данных. Однако неправильная передача значений может привести к ошибкам или, что более опасно, к уязвимостям, таким как SQL-инъекции. Чтобы обеспечить безопасность и эффективность работы с базой данных, важно правильно и безопасно передавать данные в запросы.

В Python для взаимодействия с базами данных обычно используется библиотека sqlite3, psycopg2 для PostgreSQL или PyMySQL для MySQL. Все эти библиотеки поддерживают параметризованные запросы, которые позволяют безопасно передавать переменные в SQL. Вместо того чтобы вставлять значения непосредственно в запрос, лучше использовать параметры, которые автоматически экранируют входные данные, предотвращая SQL-инъекции.

Наиболее распространенный способ передачи переменных – это использование плейсхолдеров. Например, для библиотеки sqlite3 используется символ вопроса (?) для обозначения мест, куда должны быть подставлены значения. В библиотеке psycopg2 для PostgreSQL используется плейсхолдер %s. Важно помнить, что параметры должны передаваться как кортеж или список, а не как отдельные строки в запросе.

Пример безопасного запроса с передачей переменных:

cursor.execute("SELECT * FROM users WHERE username = ? AND age = ?", (username, age))

Такой подход минимизирует риски, связанные с неправильным форматированием данных, и делает код более читаемым и удобным для тестирования. Убедитесь, что при работе с переменными всегда применяете параметризованные запросы, чтобы избежать потенциальных проблем с безопасностью и производительностью.

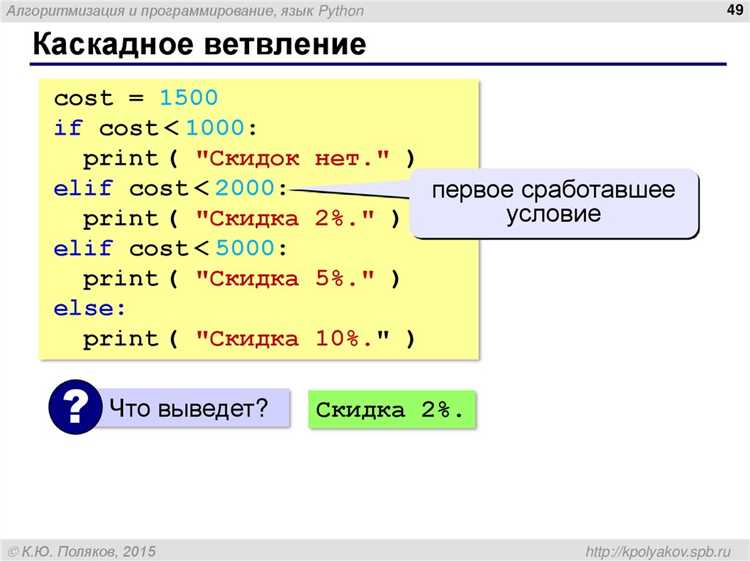

Подключение к базе данных с использованием библиотеки SQLite

Для работы с базами данных SQLite в Python используется встроенная библиотека sqlite3. Это позволяет интегрировать SQL-запросы в программу без необходимости установки дополнительных пакетов. Подключение к базе данных осуществляется с помощью функции sqlite3.connect(), которая требует указания пути к файлу базы данных. Если база данных не существует, SQLite создаст новый файл.

Пример подключения к базе данных:

import sqlite3

Подключаемся к базе данных

conn = sqlite3.connect('example.db')

Создаем курсор для выполнения SQL-запросов

cursor = conn.cursor()После подключения важно закрыть соединение с базой данных, чтобы избежать утечек ресурсов. Это делается методом conn.close(), который необходимо вызывать в конце работы с базой данных.

Пример завершения работы с базой данных:

conn.close()При подключении можно использовать абсолютный или относительный путь к базе данных. Если файл базы данных находится в другом каталоге, путь нужно указать полный. Также возможно подключение к базе данных в памяти, если указать строку :memory: вместо пути к файлу.

Пример подключения к базе данных в памяти:

conn = sqlite3.connect(':memory:')Это полезно для временных операций, когда необходимо быстро создать базу данных без записи на диск.

Использование параметризированных запросов для безопасности

Параметризированные запросы (или подготовленные выражения) позволяют значительно повысить безопасность работы с базами данных, предотвращая атаки типа SQL-инъекций. Когда пользователь вводит данные в форму на веб-странице или через API, эти данные могут быть использованы для формирования SQL-запроса. Без должной обработки введённых значений злоумышленник может вставить вредоносный код в запрос, что приведет к несанкционированному доступу или повреждению данных. Параметризация предотвращает подобные риски.

Использование параметризированных запросов устраняет проблему инъекций, разделяя логику запроса и данные. Вместо того чтобы прямо вставлять переменные в строку SQL-запроса, используется маркер (например, `?` или `:param`), который будет заменён на соответствующие значения только после выполнения запроса. Это исключает возможность выполнения вредоносного кода, так как введённые данные не трактуются как часть SQL-кода.

Пример параметризированного запроса в Python с использованием библиотеки `sqlite3`:

import sqlite3

conn = sqlite3.connect('example.db')

cursor = conn.cursor()

Пример с параметризированным запросом

cursor.execute("SELECT * FROM users WHERE username = ? AND password = ?", (username, password))

conn.close()

Важно помнить, что даже при использовании параметризированных запросов нельзя забывать о проверке входных данных, особенно когда они могут содержать спецсимволы. Например, в случае работы с текстовыми данными полезно также проверять их длину и корректность, а также избегать внедрения в запросов через другие источники (например, через файлы или переменные окружения).

Многие библиотеки для работы с базами данных в Python поддерживают параметризацию запросов, такие как `psycopg2` для PostgreSQL или `MySQL Connector` для MySQL. Рекомендуется всегда использовать параметризацию, а не динамическую генерацию строк SQL-запросов, чтобы минимизировать риски безопасности.

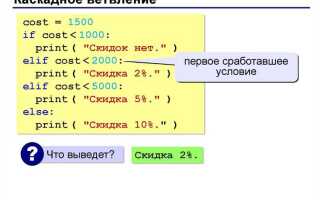

Передача переменных в SQL запрос через форматирование строк

Пример передачи переменных через форматирование с использованием оператора `%`:

query = "SELECT * FROM users WHERE username = '%s' AND age = %d" % (username, age)- Переменные (например,

usernameиage) вставляются непосредственно в строку запроса. - Важно соблюдать порядок аргументов в подстановке, чтобы избежать ошибок.

Однако такой способ имеет ряд проблем. Главная из них – это возможные SQL инъекции, если переменные приходят из ненадёжных источников.

Для защиты от инъекций лучше использовать параметризованные запросы через библиотеку sqlite3 или psycopg2 (для PostgreSQL). Параметризованные запросы позволяют безопасно подставлять переменные без риска для безопасности:

cursor.execute("SELECT * FROM users WHERE username = ? AND age = ?", (username, age))- Здесь вместо подстановки значений через форматирование строки используются знаки вопроса

?в качестве плейсхолдеров. - Значения переменных передаются как второй аргумент метода

execute()в виде кортежа.

Использование параметризованных запросов является рекомендованной практикой, так как оно защищает от SQL инъекций и упрощает код.

Тем не менее, в некоторых случаях может возникнуть необходимость использования более сложных механизмов форматирования, например, при работе с динамическими именами таблиц или колонок. В таких случаях, чтобы избежать ошибок, важно строго проверять формат переменных:

query = "SELECT * FROM %s WHERE username = '%s'" % (table_name, username)- Здесь

table_name– это переменная, которая подставляется в имя таблицы. Важно убедиться, что переменная содержит только безопасные символы (например, только буквы и цифры).

Тем не менее, такие запросы крайне уязвимы, и использование их в реальных приложениях может быть опасным. Для обработки данных, которые могут изменяться, рекомендуется использовать сторонние библиотеки, которые обеспечивают автоматическое экранирование строк и проверку безопасности.

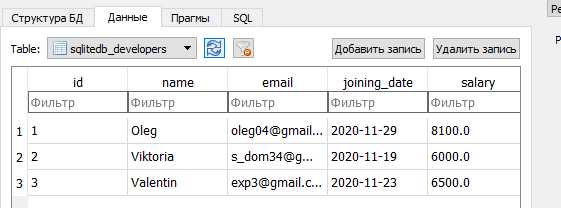

Использование кортежей и списков для передачи нескольких параметров

При работе с SQL-запросами в Python важно правильно передавать несколько параметров в запрос. Для этого часто используются кортежи и списки, которые позволяют удобно группировать данные и обеспечивать безопасность при выполнении запросов.

Кортежи идеально подходят для передачи фиксированного набора значений. Например, если нужно передать несколько значений в условие WHERE или в оператор IN, кортеж можно использовать таким образом:

cursor.execute("SELECT * FROM users WHERE id IN (%s, %s, %s)", (1, 2, 3))В данном примере кортеж (1, 2, 3) передаёт три значения для оператора IN, что позволяет избежать SQL-инъекций и правильно обработать несколько параметров.

При использовании списков важно помнить, что они также могут быть переданы как параметры в запросы, но их нужно привести к нужному формату для SQL. Например, если передается список значений, его можно преобразовать в строку, разделённую запятыми, и передать в запрос. Однако лучше использовать кортежи, так как они напрямую поддерживаются в SQL-запросах через параметризацию.

При использовании списков, например, для динамического создания списка значений, рекомендуется конвертировать их в кортеж для безопасности. В случае с большим количеством данных это может выглядеть так:

params = [1, 2, 3, 4]

cursor.execute("SELECT * FROM users WHERE id IN (%s)", (tuple(params),))Важно учитывать, что передача списков и кортежей таким образом обеспечивает корректную обработку данных без необходимости самостоятельно экранировать параметры. Это снижает риск ошибок и повышает безопасность запросов, так как механизм параметризации автоматически защищает от SQL-инъекций.

Также стоит помнить, что использование параметров через кортежи или списки с параметризацией в Python является обязательным для предотвращения уязвимостей. Использование форматирования строк, как например f-строки или старые методы типа % (псевдокодирование), может привести к уязвимостям в приложении и не рекомендуется для работы с SQL-запросами.

Обработка ошибок при передаче переменных в запрос

При передаче переменных в SQL запросы через Python важно учитывать несколько типов ошибок, которые могут возникнуть. Основные из них связаны с синтаксическими ошибками, нарушением типа данных или потенциальной угрозой SQL-инъекций. Эффективная обработка таких ошибок требует внимательности и использования правильных инструментов.

1. Ошибки синтаксиса в SQL запросе. Одна из частых причин ошибок – неверное использование синтаксиса SQL. Например, неправильное заключение значений в кавычки или отсутствие необходимых разделителей. Чтобы избежать таких ошибок, всегда проверяйте корректность SQL-запроса и используйте инструменты, которые позволяют анализировать запрос до его выполнения.

2. Неправильные типы данных. Часто ошибки возникают, если переданные переменные не соответствуют типам данных, ожидаемым SQL-сервером. Например, передача строки вместо числа или даты может привести к сбоям. Важно перед тем как передавать значения в запрос, преобразовать их в нужный формат с использованием встроенных функций Python, таких как str(), int(), datetime, или применять проверки с помощью try-except блоков.

3. Ошибки при работе с пользователем. Если данные, передаваемые в запрос, получены от пользователя, то важно проверять их на корректность. Простой пример – использование регулярных выражений для проверки ввода или создание списка разрешённых значений. Также полезно внедрить обработку исключений для обработки неожиданных значений, чтобы не допустив ошибку в запрос, избежать сбоев в работе приложения.

4. SQL-инъекции. Неверная передача значений в запрос может открыть уязвимости для SQL-инъекций. Чтобы защититься от этого, всегда используйте параметризованные запросы через методы execute() библиотеки sqlite3 или psycopg2. Например:

cursor.execute("SELECT * FROM users WHERE username = %s AND password = %s", (username, password))Такой подход исключает возможность вмешательства злонамеренных данных в запрос.

5. Обработка ошибок с использованием try-except. При выполнении SQL запросов всегда оборачивайте их в блоки try-except, чтобы ловить возможные ошибки и информировать пользователя о проблемах. Пример:

try:

cursor.execute(query, params)

except sqlite3.Error as e:

print(f"Ошибка выполнения запроса: {e}")

Это позволяет контролировать ошибки и гарантировать безопасную работу приложения в случае сбоя.

6. Логирование ошибок. Для более глубокого анализа ошибок используйте логирование. При возникновении ошибки в запросе можно записать её в лог-файл, что поможет быстро найти причину сбоя. Пример с использованием библиотеки logging:

import logging

logging.basicConfig(filename='app.log', level=logging.ERROR)

try:

cursor.execute(query, params)

except sqlite3.Error as e:

logging.error(f"Ошибка выполнения запроса: {e}")

Это обеспечит более структурированную информацию о возникающих ошибках.

При правильной обработке ошибок можно минимизировать риски и повысить безопасность работы с базами данных в Python-программах. Эффективная защита от SQL-инъекций и корректная обработка данных позволят создать более надёжное и безопасное приложение.

Преимущества использования библиотеки psycopg2 для работы с PostgreSQL

Одним из основных преимуществ является поддержка параметризованных запросов. Вместо того чтобы вручную вставлять значения в строки SQL-запросов, psycopg2 использует специальные плейсхолдеры (%s), что снижает риск SQL-инъекций и повышает безопасность приложения. Это особенно важно при работе с чувствительными данными, такими как пароли или личная информация пользователей.

Еще одной сильной стороной psycopg2 является его высокая производительность. Библиотека использует C-расширения, что позволяет значительно ускорить выполнение запросов по сравнению с чисто интерпретируемыми решениями. psycopg2 также эффективно обрабатывает большие объемы данных, что делает его подходящим для масштабируемых приложений, таких как аналитика и большие веб-платформы.

Поддержка асинхронных операций является важным преимуществом для разработки высокопроизводительных приложений. С помощью библиотеки можно создавать асинхронные запросы, что позволяет не блокировать основные потоки при выполнении операций с базой данных. Это полезно в приложениях с высокой нагрузкой, где важна минимизация задержек.

psycopg2 также предоставляет удобные методы для работы с транзакциями, что упрощает управление изменениями данных в базе. Встроенная поддержка автокоммита и явного контроля за транзакциями помогает обеспечить целостность данных и корректную обработку ошибок.

Для работы с PostgreSQL в Python нет аналогов psycopg2 по удобству использования и скорости работы. Это идеальный выбор для проектов, где важны как безопасность, так и высокая производительность при взаимодействии с базой данных.

Тестирование и отладка SQL запросов с переменными в Python

Первый шаг в тестировании – это проверка корректности SQL запроса без переменных. Это позволит убедиться, что запрос работает правильно на стороне базы данных. Важно убедиться, что запрос синтаксически верен и возвращает ожидаемые результаты. Используйте средства разработки, такие как консоль для работы с базой данных, чтобы проверить SQL запрос перед его выполнением в Python.

После того, как запрос проверен, следует перейти к подстановке переменных. Один из распространенных методов – использование параметризированных запросов, что помогает избежать ошибок, связанных с внедрением данных непосредственно в строку запроса. Например, с использованием библиотеки psycopg2 для PostgreSQL или sqlite3 для SQLite:

cursor.execute("SELECT * FROM users WHERE age = %s", (age,))Это предотвращает проблемы с инъекциями SQL, улучшая безопасность кода. Важно убедиться, что переменные передаются правильно, и что типы данных соответствуют ожидаемым значениям. Часто ошибка может возникнуть, если, например, строка передается там, где требуется числовое значение.

try:

cursor.execute(query, params)

except Exception as e:

print(f"Ошибка при выполнении запроса: {e}")

Это позволит получить точную информацию о том, что пошло не так, и оперативно исправить ошибку. Также полезно использовать журналирование, чтобы отслеживать все выполненные запросы и их параметры.

Одним из удобных способов проверки запросов является использование инструментов для профилирования базы данных. Например, для MySQL это может быть EXPLAIN, который показывает, как база данных планирует выполнить запрос, и какие индексы будут использованы. Это может помочь выявить проблемы с производительностью запросов.

Не стоит забывать о необходимости тестировать запросы на различных этапах разработки. На стадии разработки запросы могут работать с маленькими объемами данных, однако в реальной эксплуатации объем данных может значительно возрасти. Это приведет к различной нагрузке на базу данных и изменению времени выполнения запросов.

При необходимости можно создать отдельные тесты для SQL запросов с переменными, чтобы проверить корректность выполнения при различных входных данных. Для этого можно использовать тестовые фреймворки, такие как unittest или pytest, создавая тесты, которые будут проверять правильность выполнения запросов с переменными на основе заранее подготовленных данных.

Таким образом, ключевые аспекты тестирования и отладки SQL запросов с переменными включают:

- Проверка корректности запросов без переменных.

- Использование параметризированных запросов для безопасной подстановки значений.

- Обработка ошибок с логированием для диагностики проблем.

- Профилирование запросов для оценки производительности.

- Создание тестов для проверки корректности работы запросов на разных этапах разработки.

Вопрос-ответ:

Что такое SQL инъекция и как её избежать при передаче переменных?

SQL инъекция — это способ атаки, при котором злоумышленник может выполнить произвольный SQL запрос, внедрив его в строку с данными. Чтобы избежать инъекций, всегда используйте параметризованные запросы. Например, в Python это делается через библиотеки как `sqlite3` или `psycopg2`, где параметры передаются отдельно от самого запроса, а не как часть строки SQL. Это позволяет избежать вмешательства внешних данных в структуру запроса, что существенно снижает риски.