В последние годы в России возникла активная дискуссия относительно методов, с помощью которых ФСБ и другие правоохранительные органы получают доступ к личным данным граждан, включая переписку в WhatsApp. Этот мессенджер, как один из самых популярных среди пользователей, привлекает внимание спецслужб из-за своей зашифрованности. Тем не менее, механизм получения доступа к переписке не так прост, как может показаться на первый взгляд.

Одним из наиболее известных методов является использование системы перехвата трафика. Для этого ФСБ работает в тесном сотрудничестве с телекоммуникационными операторами и интернет-провайдерами, чтобы установить программное обеспечение для мониторинга и анализа данных. Это позволяет не только отслеживать исходящий и входящий трафик, но и в определённых случаях дешифровывать сообщения, проходящие через мессенджер.

Однако, по данным специалистов, основной способ получения доступа к данным WhatsApp – это через взлом мобильных устройств. Спецслужбы могут использовать уязвимости в операционных системах или программное обеспечение для удалённого получения информации с телефона, на котором установлен WhatsApp. Такие инструменты, как Pegasus, позволяют получать доступ к сообщениям, даже если они зашифрованы на уровне приложения.

Один из критически важных факторов, который стоит учитывать, – это внедрение новых законодательных инициатив, таких как требования о предоставлении «ключей» для дешифровки данных. В последние годы российские власти активно лоббируют законопроекты, обязывающие мессенджеры и интернет-компании предоставлять доступ к ключам шифрования по запросу силовых структур. Эти изменения могут значительно упростить задачу ФСБ в контексте получения данных переписки пользователей.

Таким образом, несмотря на сложную систему шифрования в WhatsApp, существует несколько способов, которые делают возможным доступ к переписке. Это включает как технические средства, так и юридические меры, направленные на обязательное сотрудничество с государственными органами. Всем пользователям стоит осознавать риски и принимать дополнительные меры безопасности для защиты своих данных.

Методы получения доступа к зашифрованным данным WhatsApp

WhatsApp использует сквозное шифрование, что делает невозможным доступ к переписке третьими лицами, включая даже саму компанию Meta. Однако ФСБ и другие спецслужбы применяют различные методы для обхода этой защиты и получения информации.

Один из основных способов – использование уязвимостей в операционных системах мобильных устройств. Программы для взлома, такие как те, что используются для получения root-доступа на Android или jailbreak на iOS, позволяют вмешиваться в работу приложений и извлекать данные из памяти устройства.

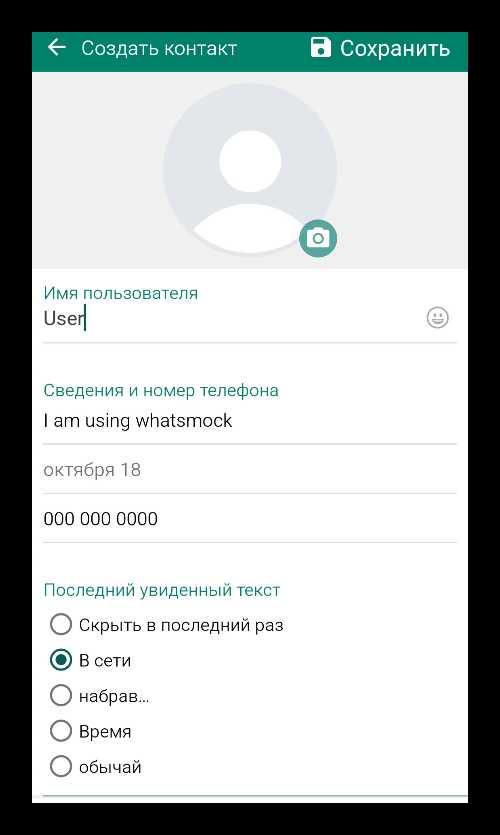

Другой метод связан с социальной инженерией. Программы, которые анализируют поведение пользователя и его контакты, могут позволить создать фальшивую идентификацию в мессенджере. Через фишинг или с помощью кражи данных доступа через взломанные сайты или приложения можно обмануть пользователя и заставить его предоставить код подтверждения для входа в аккаунт.

Применение аппаратных решений также является распространенным методом. Специализированные устройства для извлечения данных из мобильных телефонов могут быть использованы для получения ключей шифрования или даже полной копии переписки. Например, существуют технологии, которые могут извлекать данные с зашифрованных смартфонов без необходимости вводить пароли или кодовые фразы.

Одним из относительно новых методов является использование уязвимостей в самой системе шифрования WhatsApp. Например, если на устройстве установлены версии приложения с известными уязвимостями, их можно использовать для внедрения вредоносного ПО, которое записывает переписку до того, как она будет зашифрована или после того, как будет расшифрована.

Важно учитывать, что доступ к зашифрованной переписке через сторонние каналы (например, с помощью сотрудников операторов связи) также является распространенной практикой. Сотрудники могут предоставить информацию о метаданных переписок (например, информацию о времени отправки сообщений и номерах абонентов), что может быть полезно для расследований.

Роль судебных решений в процессе доступа к переписке

Вопрос доступа к переписке пользователей в мессенджерах, таких как WhatsApp, неразрывно связан с судебными решениями. По российскому законодательству, ФСБ может получить доступ к личной переписке только на основании решения суда. Это необходимо для соблюдения прав граждан и предотвращения необоснованных вмешательств в личную жизнь.

Основной принцип заключается в том, что доступ к переписке возможен только при наличии подозрений в совершении тяжкого преступления, где данные могут быть важны для расследования. В этом контексте, судебное решение служит важным барьером, препятствующим произвольному вмешательству в частную жизнь. Однако судебные решения могут быть получены в различных формах: от предварительных мер по блокировке информации до постановлений о предоставлении доступа к данным пользователей.

Как осуществляется процесс получения судебного решения? Сначала правоохранительные органы обращаются в суд с заявлением о предоставлении данных. Суд, в свою очередь, оценивает представленные доказательства и решает, есть ли основания для вмешательства в частную переписку. В случае положительного решения суд может обязать владельцев платформы, например, WhatsApp, предоставить запрашиваемую информацию в установленный срок.

Ограничения и требования судебного решения включают обязательность указания конкретных данных, которые должны быть переданы, и строгое соблюдение норм конфиденциальности. Судебное решение ограничивает объем информации, которая может быть доступна следствию, предотвращая чрезмерное вторжение в личные данные. Это исключает возможность получения избыточных данных или использования информации, не относящейся к расследуемому делу.

Практические рекомендации: для повышения защиты своей переписки, пользователям важно осознавать, что судебные решения – это не автоматический процесс. Следовательно, важно использовать дополнительные средства защиты данных, такие как шифрование и двухфакторная аутентификация, для минимизации рисков. Важно также следить за изменениями в законодательстве, так как судебные практики могут изменяться в зависимости от новых законов.

Судебные решения играют важную роль в защите частной жизни и обеспечении прав пользователей. Однако этот процесс должен быть прозрачным и строго контролируемым, чтобы избежать злоупотреблений и защиты прав личности.

Технические возможности и уязвимости мобильных устройств

Мобильные устройства, несмотря на высокий уровень защиты данных, обладают рядом уязвимостей, которые могут быть использованы для несанкционированного доступа к переписке, в том числе в мессенджерах, таких как WhatsApp. Основные способы получения доступа к данным связаны с эксплуатацией уязвимостей как в операционных системах, так и в приложениях.

Современные мобильные устройства, включая смартфоны на базе Android и iOS, имеют несколько путей для возможного доступа третьих лиц к информации:

1. Уязвимости операционных систем

Операционные системы мобильных устройств регулярно получают обновления, однако многие устройства остаются уязвимыми из-за отказа пользователей или операторов связи от установки последних версий прошивок. В старых версиях ОС могут быть обнаружены уязвимости, которые позволяют сторонним программам или злоумышленникам получать доступ к системным данным, включая шифрованную переписку. Одним из примеров является уязвимость в процессе обработки пакетов с изображениями в iOS (CVE-2018-4370), которая позволяла удаленно исполнить произвольный код.

2. Установленные приложения

Многие приложения, включая мессенджеры, используют не только данные, хранящиеся на устройстве, но и данные, передаваемые по сети. WhatsApp использует сквозное шифрование, но если злоумышленник имеет физический доступ к телефону или может установить шпионское ПО (например, через фишинг или уязвимости в процессе обновления), он может получить доступ к зашифрованным данным, до того как они попадут в сервис облачного хранилища.

3. Шпионские программы и вирусы

Наличие вредоносных приложений является одной из наиболее серьезных угроз безопасности мобильных устройств. Программы типа «Spyware» могут тайно собирать информацию, включая данные переписки, записи звонков, снимки экрана и геолокацию. Зачастую такие приложения проникают через неизвестные или небезопасные источники, что делает их трудными для обнаружения. Для защиты рекомендуется использовать только проверенные источники приложений и регулярно проверять устройство на наличие вредоносного ПО.

4. Незащищенные сети Wi-Fi

Подключение к публичным или ненадежным сетям Wi-Fi также открывает возможности для перехвата данных. Мошенники могут использовать методы «Man-in-the-Middle» для перехвата трафика, если шифрование канала передачи данных слабое или отсутствует. Для защиты от подобных атак следует избегать использования открытых сетей для отправки конфиденциальной информации и использовать VPN-сервисы для безопасного соединения.

5. Злоупотребление разрешениями приложений

Многие мобильные приложения запрашивают доступ к функционалу, который им не нужен для выполнения заявленных функций. Примеры включают доступ к камере, микрофону, контактам, геолокации. Эти разрешения могут быть использованы для получения информации о пользователе или его окружении. Регулярная проверка и ограничение доступа приложений к ненужным функциям устройства – важная мера безопасности.

Рекомендации:

• Регулярно обновляйте операционную систему и приложения до последних версий.

• Используйте двухфакторную аутентификацию для всех критически важных сервисов.

• Устанавливайте приложения только из официальных магазинов (Google Play, App Store).

• Применяйте антивирусные программы для мобильных устройств.

• Избегайте использования общедоступных или ненадежных Wi-Fi сетей, особенно для отправки конфиденциальной информации.

• Контролируйте разрешения приложений и отказывайтесь от ненужных прав доступа.

Использование систем перехвата трафика для мониторинга сообщений

Системы перехвата трафика представляют собой специализированные инструменты, которые позволяют агентствам безопасности, включая ФСБ, следить за интернет-коммуникациями. Эти системы могут получать доступ к зашифрованным данным, передаваемым через мессенджеры, включая WhatsApp, используя уязвимости в инфраструктуре связи и ошибки в реализации криптографических протоколов.

Одним из наиболее распространенных методов перехвата является использование средств анализа сетевого трафика. Эти системы могут отслеживать метаданные, такие как IP-адреса, время отправки сообщений, а также размер и частота передачи данных. Даже если сообщения зашифрованы, такие данные позволяют получить достаточно информации для анализа поведения пользователей и выявления связей между ними.

Для доступа к содержимому сообщений могут применяться устройства «подслушивания» на уровне сети. Они используются для перехвата пакетов данных, которые передаются через каналы связи. Для этого часто используются так называемые «Man-in-the-Middle» атаки, когда перехватчик внедряется между пользователем и сервером, и через подмену сертификатов или иных методов, может расшифровывать сообщения в реальном времени.

Еще один способ – это использование государственных решений для мониторинга трафика. В России, например, широко используется система СОРМ (Система оперативно-розыскных мероприятий), которая позволяет спецслужбам получать доступ к сетевому трафику в реальном времени. Операторы связи обязаны предоставлять доступ к этой системе, что дает возможность контролировать не только метаданные, но и потенциально расшифровывать сообщения.

Для защиты от подобных угроз рекомендуется:

- Использовать дважды зашифрованные каналы связи (например, VPN или Tor), что усложнит задачу перехвата трафика.

- Настроить приложение для работы с «открытым» кодом, чтобы минимизировать возможные уязвимости.

- Периодически обновлять программное обеспечение и системы безопасности, включая криптографические ключи.

- Использовать двухфакторную аутентификацию для усиления безопасности аккаунтов.

Важно помнить, что любые попытки скрыть свою активность в интернете могут вызвать повышенное внимание со стороны правоохранительных органов, особенно если используются нестандартные методы защиты связи. В такой ситуации важно быть готовым к возможным последствиям, включая судебные разбирательства.

Как ФСБ обходят энд-то-энд шифрование WhatsApp

Энд-то-энд шифрование в WhatsApp обеспечивает безопасность переписки, что делает невозможным доступ к сообщениям третьих лиц, включая провайдеров и даже саму компанию Meta. Однако ФСБ использует несколько методов для обхода этой защиты.

Во-первых, важным фактором является обязательная регистрация SIM-карт, которая позволяет связать номер телефона с физическим лицом. Это упрощает мониторинг и анализ общения граждан через мессенджеры, включая WhatsApp. При запросе от органов власти мобильные операторы предоставляют данные о владельцах номеров, а также могут передавать метаданные (информацию о времени, длительности и номере абонента, с которым происходил контакт).

Второй метод заключается в использовании уязвимостей в самом устройстве. ФСБ может установить вредоносное ПО, которое позволяет снимать данные с мобильных телефонов, включая зашифрованные сообщения в WhatsApp. Это возможно через фишинговые атаки, физический доступ к устройству или удаленную эксплуатацию уязвимостей операционных систем.

Третий путь связан с методами социального инженерства. Это может быть как манипуляция с целью заставить пользователя передать ключи шифрования, так и создание фальшивых версий приложения. В таком случае пользователь, не зная этого, подключается к серверу, контролируемому спецслужбами, что дает возможность перехватывать и расшифровывать сообщения.

Наконец, существует практика применения «проектов» или законных постановлений, которые обязывают оператора связи предоставлять доступ к переписке в случае угрозы безопасности государства. В таком контексте компании, такие как Meta, обязаны предоставить ключи доступа, если это требует законодательство, особенно в случае расследований.

Таким образом, несмотря на высокую степень защиты данных, WhatsApp не является неуязвимым. Спецслужбы используют целый набор инструментов для обхода энд-то-энд шифрования, включая сбор данных через мобильных операторов, эксплуатацию уязвимостей устройств и даже манипуляции с пользователями.

Юридическая сторона запроса доступа к переписке: нормы и ограничения

Одним из ключевых аспектов является наличие правомерного основания для доступа к переписке. Без решения суда или санкции правоохранительных органов, такие действия считаются незаконными. Законодательство допускает ограничение прав граждан на основе следственных нужд, однако это требует формализованного запроса, который должен быть мотивирован и подтвержден необходимостью в раскрытии информации для расследования уголовных преступлений.

Запрос ФСБ на доступ к переписке может быть направлен в случае, если есть подозрения на террористическую деятельность или угрозу национальной безопасности. Однако даже в таких случаях закон требует соблюдения процедуры получения санкции от суда. Важно, что в случае срочности, органы могут получить доступ без предварительного судебного разрешения, но обязаны в последствии получить его в течение 24 часов.

Ограничения доступа также существуют и для компаний, предоставляющих мессенджеры, таких как WhatsApp. Согласно российскому законодательству, операторы связи обязаны предоставлять информацию о пользователях только при наличии судебного постановления или санкции прокуратуры. Эти компании не обязаны раскрывать данные, если они не имеют технической возможности расшифровать сообщения из-за использования сквозного шифрования. В таких случаях, они могут быть обязаны предоставить лишь метаданные о соединении, но не саму переписку.

Рекомендации для граждан: при получении запросов от правоохранительных органов важно убедиться в правомерности таких требований. В случае сомнений рекомендуется обращаться за юридической консультацией для защиты прав на неприкосновенность частной жизни и в случае необходимости подачи апелляции на незаконный запрос.

Вопрос-ответ:

Как ФСБ получает доступ к переписке в WhatsApp?

ФСБ может получить доступ к переписке в WhatsApp через несколько методов. Один из них — это сотрудничество с операторами связи. В случае, если службы безопасности получают судебное разрешение, они могут запросить информацию о пользователе у провайдеров мобильных услуг, которые могут предоставить данные о соединениях, включая метаданные. Однако доступ к содержимому переписки (например, текстовые сообщения) требует использования уязвимостей в самой системе или установки специальных программных средств, например, через перехват трафика.

Могут ли российские спецслужбы получить доступ к сообщениям в WhatsApp без согласия владельца аккаунта?

Да, в некоторых случаях российские спецслужбы могут получить доступ к сообщениям в WhatsApp без согласия владельца. Это возможно, если существует решение суда или если спецслужбы используют уязвимости в защите приложения. Однако доступ к переписке без вмешательства со стороны оператора связи или судебного разрешения крайне затруднён, учитывая сквозное шифрование, используемое WhatsApp. Это шифрование делает перехват сообщений сложной задачей, однако не исключает возможности получения данных через другие каналы.

Как WhatsApp защищает переписку от посторонних?

WhatsApp использует сквозное шифрование (end-to-end encryption), что означает, что только отправитель и получатель могут прочитать сообщения. Даже сам WhatsApp не имеет доступа к содержимому переписки. Это шифрование распространяется на все сообщения, звонки, файлы и медиафайлы. Однако для ФСБ и других правоохранительных органов доступ к этим данным может быть возможен при наличии судебного постановления, хотя сама компания заявляет, что не хранит ключи для расшифровки данных пользователей.

Можно ли взломать переписку в WhatsApp с помощью программных средств?

Да, возможно использовать различные программные средства для взлома переписки в WhatsApp. Например, существует программное обеспечение для перехвата трафика, которое может позволить перехватить сообщения, если устройство пользователя не защищено должным образом. Также возможен взлом через физический доступ к телефону, использование вредоносных программ или эксплойтов в самом приложении. Однако с учетом наличия сквозного шифрования и защитных механизмов, это требует значительных технических усилий и ресурсов.

Какие методы ФСБ использует для получения данных из мессенджеров, если они зашифрованы?

ФСБ может использовать несколько методов для получения данных из зашифрованных мессенджеров, таких как WhatsApp. Одним из них является сотрудничество с операторами связи для получения метаданных, которые могут включать информацию о времени и месте общения, а также номера участников переписки. Другим способом является физический доступ к устройству пользователя с последующей попыткой взлома данных через уязвимости в операционной системе или через вредоносные программы. В случае с зашифрованными мессенджерами, если расшифровать сообщения невозможно, спецслужбы могут использовать другие тактики, такие как шантаж или принуждение к сотрудничеству.

Как ФСБ может получить доступ к переписке в WhatsApp, если она зашифрована?

ФСБ может получить доступ к переписке в WhatsApp с помощью различных методов, несмотря на наличие шифрования. Основной способ — это сотрудничество с операторами связи и провайдерами интернета. Например, через механизмы запросов в рамках закона, ФСБ может получить информацию о метаданных, то есть о данных, кто с кем общался, когда и где, даже если содержимое сообщений зашифровано. Кроме того, если устройства пользователей заражены вредоносным ПО, органы могут получить доступ к данным напрямую с телефона. В некоторых случаях, при подозрении на террористическую деятельность или другие угрозы безопасности, могут быть использованы меры принуждения для получения информации от компаний, предоставляющих сервисы обмена сообщениями.